Theo New York Times, các máy tính ở Ukraine bị tấn công đầu tiên. Tại thủ đô của Ukraine, các máy rút tiền tự động đã ngừng hoạt động còn ở nhà máy điện hạt nhân Chernobyl ở cách đó hơn 100km, các công nhân đã buộc phải điều khiển phóng xạ bằng phương pháp thủ công do hệ thống máy tính không hoạt động.

Vụ tấn công sau đó lây lan nhanh chóng ra khắp thế giới. Những đơn vị bị ảnh hưởng bao gồm từ tập đoàn vận chuyển Maersk của Đan Mạch tới công ty dược phẩm Merck của Mỹ hay một nhà máy sản xuất chocolate ở Australia.

Hệ thống máy tính của Ngân hàng Home Credit của Nga đã bị tê liệt, khiến tất cả các văn phòng phải đóng cửa. Tại Pennsylvania, Mỹ, các bệnh viện đã phải hủy lịch mổ sau khi các máy tính của các đơn vị liên quan bị ảnh hưởng. Hiện giới chức các nước vẫn đang tích cực làm rõ thủ phạm đứng sau vụ việc cũng như mức độ ảnh hưởng của nó tới các bên.

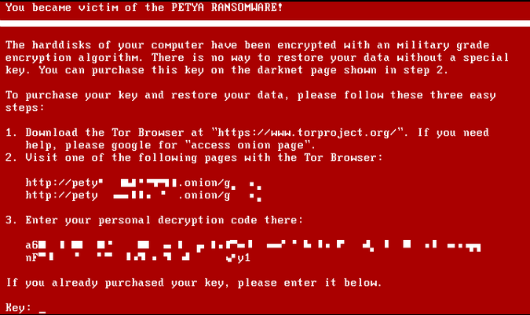

Theo các nhà nghiên cứu tại công ty an ninh máy tính Symantec, cũng tương tự như vụ tấn công bằng mã độc WannaCry xảy ra hồi tháng 5 vừa qua, các máy tính bị ảnh hưởng trong vụ tấn công bằng mã độc vừa xảy ra đã bị chiếm quyền kiểm soát các máy tính và chủ sở hữu máy bị yêu cầu trả tiền để lấy lại được quyền truy cập. Trên màn hình của các máy tính vừa bị tấn công, số tiền chuộc được đưa ra là 300 USD bằng tiền ảo bitcoin.

Công cụ được sử dụng cũng được xác định chính là Eternal Blue – công cụ được sử dụng trong vụ tấn công bằng mã độc WannaCry. Công cụ này được cho là do Cơ quan an ninh quốc gia của Mỹ (NSA) phát triển nhưng đã bị đánh cắp và bị một nhóm tên Shadow Brokers phát tán trên mạng internet hồi tháng 4 vừa qua. Cho đến nay, NSA không thừa nhận công cụ của họ đã được sử dụng trong vụ tấn công WannaCry và các vụ tấn công khác nhưng các chuyên gia an ninh đã yêu cầu cơ quan này giúp thế giới phòng vệ trước những vũ khí mà họ đã tạo ra.

Tập đoàn Microsoft đã xác nhận vụ tấn công mạng bằng mã độc đòi tiền chuộc mới nhất là do khai thác kẽ hở của hệ điều hành Windows. Và, cũng giống như vụ tấn công WannaCry, các máy tính bị ảnh hưởng là những máy tính chưa cài đặt bản vá lỗi của Microsoft. “Các tổ chức càng quan liêu thì khả năng họ không cập nhật phần mềm càng cao”, ông Carl Herberger, Phó Chủ tịch công ty an ninh mạng Radware, nhận định.

Song, theo các nhà nghiên cứu ở công ty an ninh mạng F-Secure của Phần Lan, vì mã độc được sử dụng trong vụ việc vừa qua có ít nhất 2 cách để lây lan nên kể cả những máy tính có sử dụng bản vá lỗi Microsoft vẫn có thể trở thành mục tiêu trong các vụ tấn công có thể xảy ra trong thời gian tới. Về vấn đề này, một người phát ngôn của Microsoft cho hay phần mềm diệt virus mới nhất của công ty có thể bảo vệ người dùng khỏi nguy cơ tấn công.

Ông Matthieu Suiche – chuyên gia về an ninh mạng đã giúp khống chế vụ lây lan mã độc WannaCry – cũng nhận định vụ tấn công vừa xảy ra là phiên bản cải tiến và chết người hơn so với WannaCry. Theo ông Suiche, chỉ trong vòng 7 ngày, WannaCry đã tìm cách tấn công 80.000 công ty nhưng mã độc này có “công tắc an toàn” để ngăn chặn. Nhưng, mã độc Petya được sử dụng trong vụ tấn công mới nhất không có công tắc an toàn này. Bên cạnh đó, theo nhà nghiên cứu Chris Hinkley ở công ty an ninh firm Armor, Petya cũng mã hóa và khóa toàn bộ ổ cứng của máy tính trong khi mã độc trước đó chỉ khóa các file riêng rẽ.